Das kreuzwerker MSP-Onboarding umfasst alle notwendigen Schritte, damit Sie schnell und unkompliziert starten können. In der Regel sind dies:

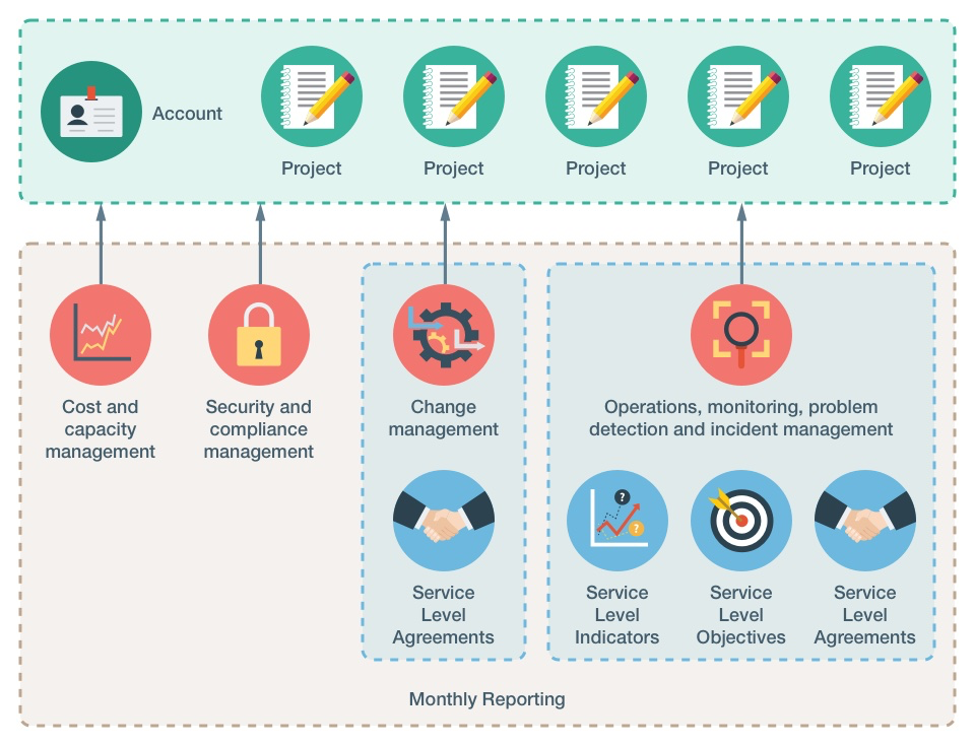

- Kontoerstellung eines Einzelaccounts oder einer sternförmigen Kontostruktur (z. B. Kundenstamm und Kunden Live/Test) für die Verwaltung bestehender Konten; Konfiguration nach Best Practices

- Kosten- und Kapazitätsmanagement mit der Option, sich in reservierte Datenbankinstanzen einzukaufen

- Kontinuierliches Sicherheits- und Compliance-Monitoring

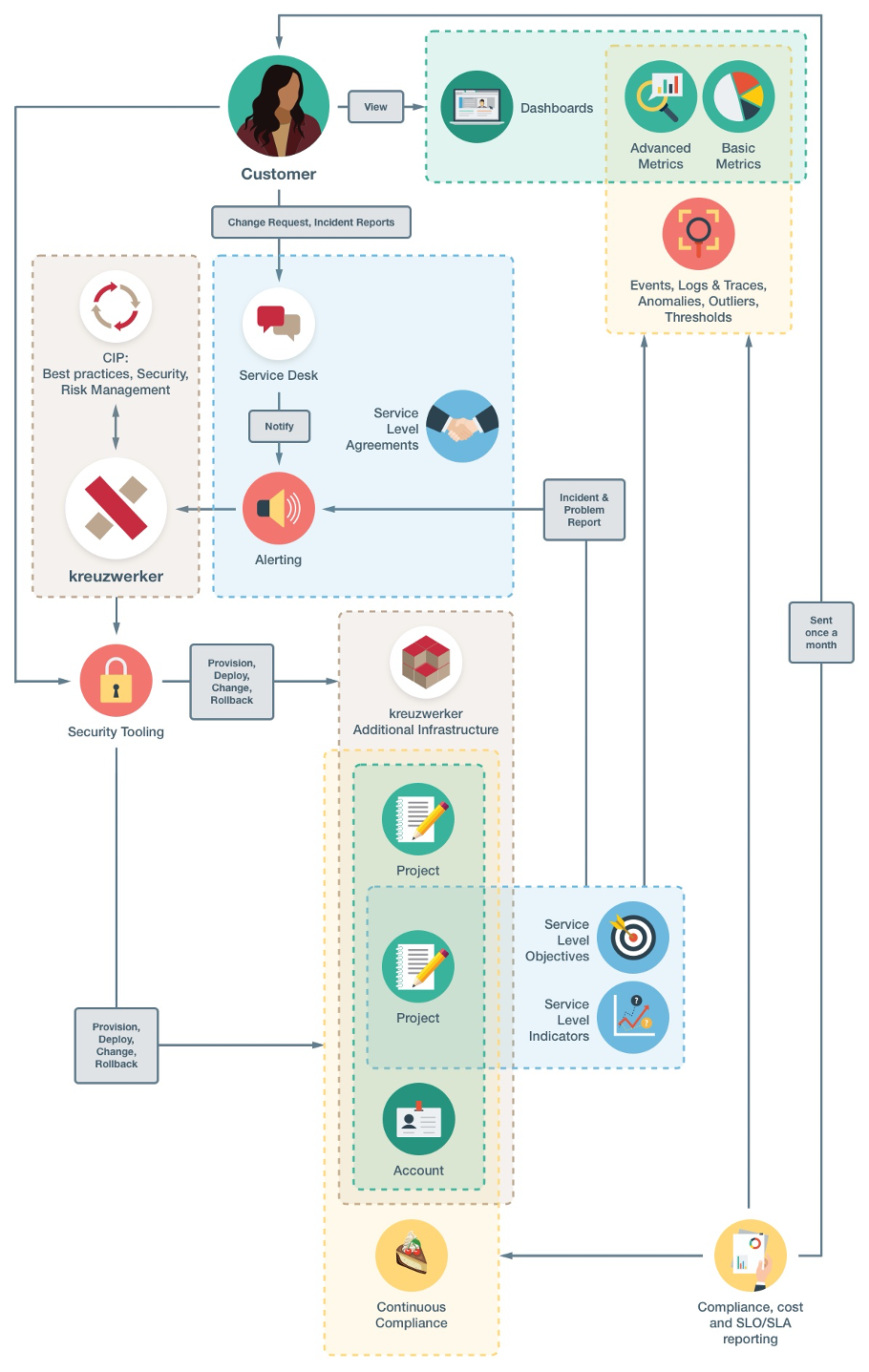

- Change- und Incidentmanagement mithilfe eines automatisierten Monitorings von Service-Level-Zielen und Kundenanfragen durch ein Service Desk

- Erstellung umfangreicher Metriken und Berechnungen für Dashboards

- Optional: monatliches Reporting der Compliance- und Kostenprozesse einschließlich der Service-Level-Agreements und der gesetzten Ziele

- Bereitstellung von kreuzwerker-Infrastruktur und -Tooling, wodurch zusätzliche Funktionen und sichere Interaktionen mit AWS-APIs gewährleistet sind

Je nach vorhandener Kompetenz im Unternehmen ermöglicht Ihnen das MSP, Ihre Deployment Interfaces in Betrieb zu nehmen, Kosten-, Sicherheits- und Compliance-Aspekte Ihrer Konten besser zu verwalten oder überhaupt erst eine effektive Verwaltung einzurichten. Für AWS-Unternehmen und Power-User von AWS kann das Programm in einen Bootstrapping-Prozess für Cloud Competence Center münden. Damit können Sie zukunftsweisende Best-Practice-Muster des Managed Service Providers übernehmen und zuvor umgesetzte Optimierungen auch Ihren internen Kunden anbieten.

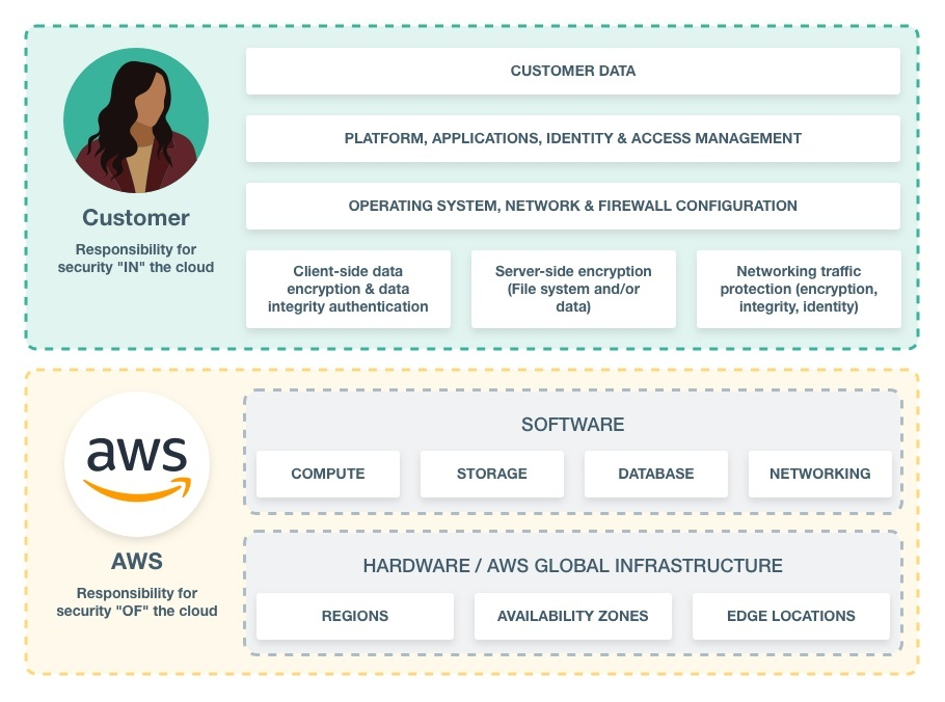

Im Modell der geteilten Zuständigkeit bleibt AWS für die Sicherheit in der Cloud verantwortlich. kreuzwerker als Managed Service Provider der nächsten Generation unterstützt Ihr Unternehmen dabei, ihren Teil im Modell zu behalten: die Sicherheit in der Cloud.

Im Folgenden werden der Zugang zum Managed-Services-Programm, sein Leistungsumfang im Detail sowie der Off-Boarding-Prozess beim Verlassen des Programms beschrieben.

Change- und Incidentmanagement: Service Desk, Monitoring und Service Levels

Unser Support steht Ihnen via Service Desk entweder über ein Webportal oder per E-Mail zur Verfügung. Dedizierte SLAs ergänzen die Erreichbarkeit per Telefon.

Daneben bieten wir individuelle Monitoring-Modelle für das proaktive Management von Service Level Agreements (SLA).

Ein Monitoring kann auf verschiedenen Ebenen Ihres Systems implementiert werden, z. B. hinsichtlich Compliance, Verfügbarkeit von Infrastruktur, Betriebssystemparameter, Service Level Objectives (SLOs) mit zugrunde liegendem Service Level Indicator (SLI) – je nach Kundenwunsch, z. B. Apdex. In diesen Foundational Models ist das Monitoring weiterhin verfügbar.

Bitte beachten Sie unser Foundational Service Level Agreement hinsichtlich der Auswirkung von Eingriffen auf verschiedenen Levels – wenn eine Änderung vorgenommen oder ein Vorfall innerhalb der Monitoring-Zeiten gemeldet wird.

Zugriffskontrolle und Benutzerverwaltung

Unser Sicherheitskonzept umfasst folgende Kernpunkte:

- Vermeiden Sie die Verwendung von Langzeitzugängen für Maschinen wie Personen.

- Nutzen Sie verschiedene Zweitfaktoren (neben den Zugangsschlüsseln) zum Schutz vor Hardwareverlust, Phishing, beeinträchtigten Back-ups usw.

- Wenn möglich, arbeiten Sie nach dem Least-Privilege-Prinzip.

Derzeit unterstützt unser kundenspezifisches Toolingfolgende Zweitfaktoren:

- feste IP-Adressen, von denen aus API-Calls getätigt werden müssen; dies kann die externe IP-Adresse eines Entwicklernetzwerks in Ihrem Unternehmen sein.

- YubiKey USB-Smartcard mit konfigurierten OATH-Softtokens

- Konto-ID und (optional) externe ID für Verbindungen mit anderen AWS-Konten

Für unsere Zugriffskontrolle verwenden wir diese Zweitfaktoren sowie ein benutzerdefiniertes Tooling.

Dieses Konzept bietet zwei Möglichkeiten:

- Sie verwenden weiterhin reguläre IAM-Benutzer mit Langzeitzugängen und verwalten diese selbst.

- Sie nutzen die von uns über CR bereitgestellten IAM-Gruppen und -Rollen.

Betrieb

Damit kreuzwerker in Ihrem System arbeiten kann, müssen folgende Voraussetzungen erfüllt sein:

- Automatisierung: Die gesamte Infrastruktur muss automatisiert bereitgestellt werden – mit CloudFormation oder Terraform; der Zugriff auf Vorlagen oder Konfigurationsquellen muss gewährleistet werden.

- Autorecovery oder Hochverfügbarkeit: Die Infrastruktur muss automatisch oder halbautomatisch (über Infrastrukturtools) wiederherstellbar bzw. hochverfügbar sein.

- Compliance: Das System wird sicher und sinnvoll überwacht und betrieben – dafür ist es notwendig, dass die Infrastruktur von kreuzwerker gestaltet oder zumindest überprüft worden ist.

- Verschlüsselung (at rest): muss in Infrastruktur, die Data-at-rest unterstützt, eingesetzt werden.

- VPC: muss in Infrastruktur, die VPC unterstützt, eingesetzt werden.

Wenn diese Voraussetzungen erfüllt sind, können wir die folgenden Operationen durchführen (gesteuert durch das Monitoring oder explizite Anfragen des Service Desk):

- Incidentmanagement

- Changemanagement

- Patchverwaltung

- Release- und Deploymentmanagement

- Rollbacks

Derzeit werden nur unveränderliche Operationen unterstützt.

- Operationen auf Host-Ebene nur bei Machine Images: Wir unterstützen Patchmanagement, Changemanagement und Rollback-Optionen über CI/CD für Amazon Machine Images (AMI).

- Operationen auf Containerebene nur bei Docker Images: Wir unterstützen Patchmanagement, Changemanagement und Rollback-Optionen über CI/CD für ECS Docker Registry.

Reporting & kontinuierliche Serviceoptimierung

Um eine kontinuierliche Serviceüberprüfung und Optimierungsmetriken zu gewährleisten, können – je nach Kundenwunsch und Verfügbarkeit – regelmäßige Berichte und Reviews vereinbart werden. Während des Ramp-ups empfehlen wir wöchentliche Telefonate und monatliche persönliche Treffen, im Betrieb wöchentliche virtuelle Stand-ups und zweimonatliche persönliche Reviews; nach Bedarf zusätzliche Meetings bei gravierenden Änderungsanfragen oder Vorfällen.

Datenschutz, Dateneigentum und Verantwortlichkeiten

Im Folgenden finden Sie Auszüge aus der EU-Datenschutzerklärung von AWS, die auch bei unseren Vertragsverhältnissen Anwendung findet.

Es sind zwei Arten von Daten zu unterscheiden: Kundeninhalte und Kontoinformationen.

Kundeninhalte sind: Software (einschließlich Machine Images), Daten, Text, Audio, Video und Bilder, die ein Kunde oder Endnutzer zur Verarbeitung, Speicherung oder zum Hosting durch AWS-Services in Verbindung mit einem Kundenkonto an uns überträgt, sowie alle Berechnungsergebnisse, die durch die Nutzung der AWS-Services aus den vorgenannten Daten abgeleitet werden. Für Ihre Kundeninhalte gelten die Bedingungen der AWS-Kundenvereinbarung oder eines Vertrags mit uns, der die Nutzung der AWS-Services regelt.

Wir werden niemals selbstständig auf Kundeninhalte zugreifen, sondern ausschließlich auf Ihren Wunsch hin und mit schriftlichem Auftrag.

Unsere Kunden bleiben Eigentümer ihrer Kundeninhalte und wählen selbst, welche AWS-Services ihren Content verarbeiten, speichern und hosten. Wir greifen nicht auf Kundeninhalte zu und verwenden sie nicht ohne die Zustimmung des Kunden. Wir verwenden niemals Kundeninhalte für Marketing oder Werbung.

Kontoinformationen sind: Informationen über einen Kunden, die im Zusammenhang mit der Erstellung oder Verwaltung eines Kundenkontos zur Verfügung gestellt werden. Für Kontoinformationen gelten die in den AWS-Datenschutzhinweisen beschriebenen Informationspraktiken. Siehe AWS-EU-Datenschutz für weitere Informationen.

Kundenkonten, die von kreuzwerker verwaltet werden (siehe „Einrichtung und Onboarding“), sind Eigentum des Kunden. Somit liegen alle Aktivitäten, die mit den bereitgestellten IAM-Benutzern des Kontos durchgeführt werden, in der Verantwortung des Kunden. kreuzwerker wird IAM-Benutzer des Kunden niemals für andere Aktivitäten verwenden.

Für die Einhaltung der GDPR lesen Sie bitte a) unsere Datenschutzrichtlinien und b) die mit Ihnen abgeschlossene Vereinbarung zur Datenverarbeitung.

Zugriff auf verwaltete Ressourcen

Nach dem Modell der geteilten Zuständigkeit teilen sich kreuzwerker, AWS und Sie als Kunde die Verantwortung innerhalb der Cloud.

Da sich der oben erwähnte Kundenanteil auf kreuzwerker und Sie aufteilt, ergeben sich bestimmte Zugriffsbeschränkungen:

- kreuzwerker hat keinen Zugriff auf die Betriebssystemebene und auf Ihre Compute-Ressourcen (z. B. SSH-Zugriff auf EC2-Instanzen, Cluster-Knoten etc.).

- kreuzwerker hat keinen Zugriff auf die interne Verwaltung von instanziierten Diensten (z. B. Berechtigungsfunktion des Database Management Systems, ElastiCache etc.).

- kreuzwerker stellt Back-up- und Restore-Funktionen des Compute Stacks und der Managed Services bereit.

Unsere Partner